1. Apr 2025

|

Wirtschaft

Cybersecurity wird zunehmend zu einer technischen, strategischen und regulatorischen Herausforderung – mit Christopher Schütze, Chief of Advisory und CISO bei Kuppinger Cole

Journalist: Katja Deutsch

|

Foto: Tirza van Dijk/unsplash, Presse

Christopher Schütze, Chief of Advisory und CISO bei Kuppinger Cole, spricht über die immer professioneller werdenden Cyberattacken.

Christopher Schütze, Chief of Advisory und CISO bei Kuppinger Cole

Herr Schütze, was sind aktuell die größten Cyberbedrohungen für Unternehmen?

Die Bedrohungen sind in den letzten Jahren deutlich raffinierter geworden. Angreifer setzen KI-gestützte Social Engineering-Angriffe für hochprofessionelle Attacken ein, zum Beispiel CEO-Fraud mit Deepfakes oder maßgeschneiderte Phishing-Kampagnen. Besonders kritisch sind auch Supply-Chain-Attacken, bei denen Unternehmen über Zahlungsdienstleister, Softwareanbieter oder Cloud-Anbieter kompromittiert werden – mit massiven Auswirkungen. Dazu kommt Ransomware-as-a-Service, bei denen mit wenigen Klicks attackiert werden kann: Infrastruktur mieten, Exploits im Darknet kaufen, los geht’s. Immer noch existieren auch fehlendes Sicherheitsbewusstsein, Shadow-IT, Komplexität durch Multi-Cloud und KI-gestützte Angriffe auf große Datenmengen. Security-Teams kämpfen mit der schieren Masse an Applikationen, Identitäten und Daten, die zu überwachen sind.

Weshalb sind Multi-Cloud-Strategien riskant?

Multi-Cloud ist zwar oft Standard, jedoch aufgrund der fehlenden Übersicht riskant, wenn beispielsweise AWS, Azure und GCP parallel genutzt werden. Fehlt der Überblick, folgt Chaos. Besonders problematisch sind fehlende Governance-Mechanismen: Ein Cloud-Admin kann mal eben eine neue Datenbank oder API freigeben. Ohne Cloud Security Posture Management (CSPM) weiß niemand über den Speicherort sensibler Daten und bestehende Zugriffsberechtigungen Bescheid. Ein weiteres Risiko: Nicht-menschliche Identitäten (NHIs). In Multi-Cloud-Umgebungen laufen viele Prozesse über Service-Accounts, API-Keys oder automatisierte Skripte, ohne Passwort- oder Schlüsselrotation, Zugriffskontrollen und Monitoring. Zugangsdaten für Schnittstellen sind hart in Skripten und Konfigurationsdateien codiert, Zugriffsrechte sind dauerhaft statt temporär.

NHIs sind einer der am meisten unterschätzten Angriffsvektoren.

Welche Rolle spielen nicht-menschliche Identitäten (NHI) bei Cyberattacken?

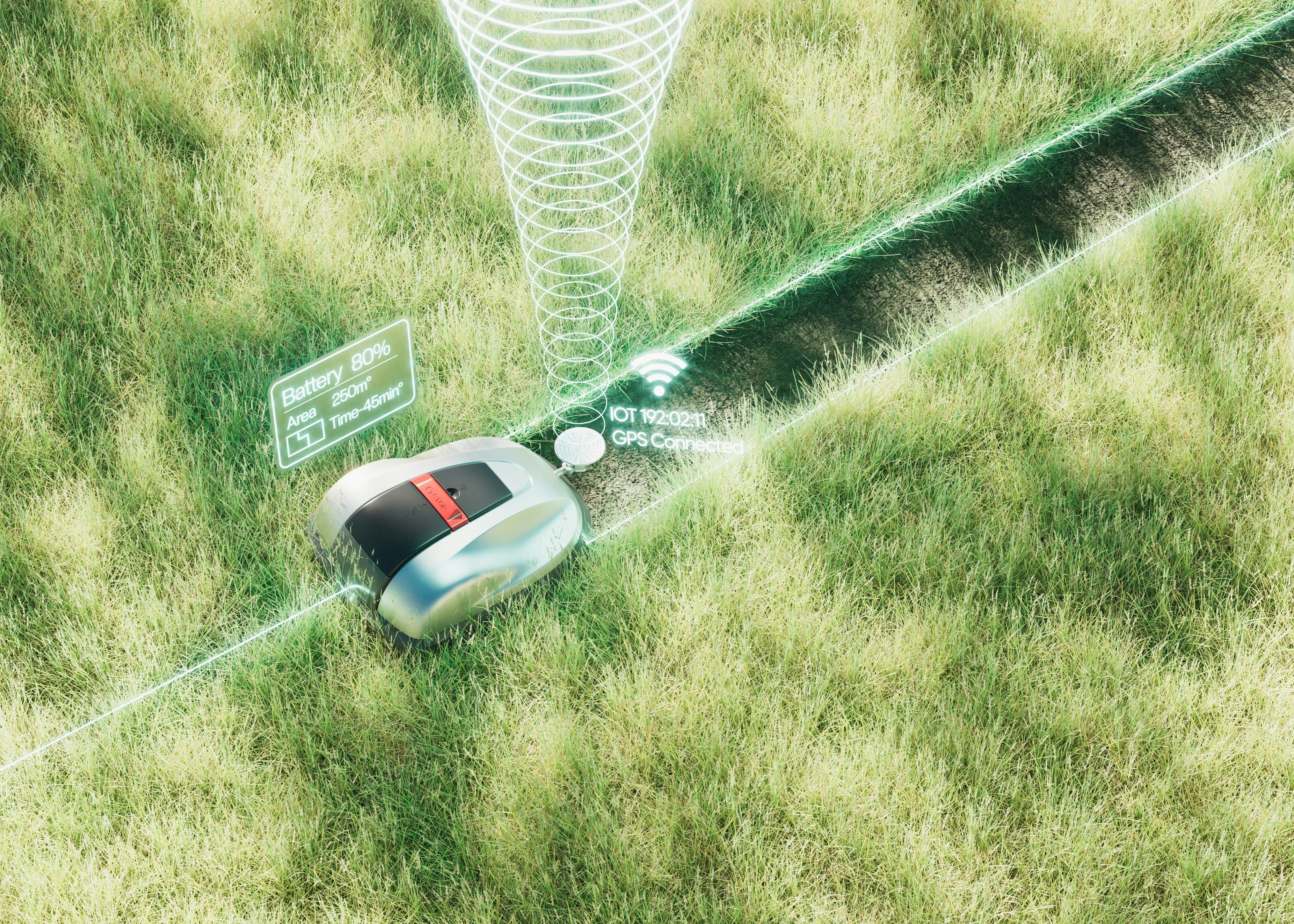

NHIs sind einer der am meisten unterschätzten Angriffsvektoren. Die Zahl der nicht-menschlichen Identitäten in Unternehmen ist heute oft zehnmal höher als die der menschlichen Nutzer – IoT-Geräte, APIs, Service-Accounts, Automatisierungstools – für die sich niemand verantwortlich fühlt. Erhält ein Angreifer in modernen DevOps- und CI/CD-Umgebungen durch Phishing oder gestohlene Darknet-Credentials Zugang, kann er den gesamten Deployment-Prozess manipulieren. Unternehmen müssen daher Machine Identity Management, Zero Trust für NHIs und automatisierte Security-Kontrollen einführen, um diese Risiken in den Griff zu bekommen.

NIS2, DORA und das KI-Gesetz zwingen bereits zum Handeln. Was müssen Unternehmen jetzt unbedingt vorantreiben?

Der CISO sitzt in vielen Unternehmen jetzt direkt am Vorstandstisch – und das zu Recht. Denn bei unzureichenden Sicherheitsmaßnahmen haften Vorstände oft persönlich.

Unternehmen haften nun auch für die ordentlichen Sicherheitsmaßnahmen ihrer Lieferanten. DORA fordert zudem eine höhere Frequenz von Penetration Testing und Red-Teaming. Unternehmen müssen kontinuierlich nach Schwachstellen suchen. Entscheidungen, die aufgrund von KI getroffen werden, müssen auditierbar und nachvollziehbar sein. Das bedeutet neue Compliance-Frameworks, Datenschutzrichtlinien und eine stärkere Governance über KI-gestützte Prozesse.

Unternehmen müssen Cyber-Resilienzstrategien entwickeln, über Notfallpläne verfügen und die geschäftlichen Auswirkungen (der Business Impact) von Sicherheitsvorfällen verstehen.